Cyfryzacja zwiększa skalę oszustw na rynku finansowym

Kategoria: Analizy

To już wojna. Internet stał się „piątym polem walki” wymienianym przez doktrynę obronną USA po ziemi, wodzie, powietrzu i przestrzeni kosmicznej. Dowodem na to są nie tylko ataki na sektor finansowy, ale rosnące szpiegostwo w sieci, czy sabotaż. Można powiedzieć „niechby w całym świecie wojna, byle nasza wieś spokojna”, ale tak już nie jest i nie będzie. W zeszłym roku znacząco wzrosło zainteresowanie naszym krajem w wielu wymiarach.

Przestępcy dostrzegli, że jest u nas kogo okradać, a równocześnie Polska zaczęła służyć do lokowania serwerów, które potem zarządzają atakami w innych częściach globu. Poza tym nasi rodzimi przestępcy nauczyli się korzystać z najnowszych zasobów branżowej wiedzy i potrafią organizować grupy na skalę międzynarodową.

W ocenie CERT (Computer Emergency Response Team) polski rynek stał się już interesujący dla dużych grup. Inwestują w organizację, zasoby i najnowsze dostępne na czarnym rynku programy oraz narzędzia wspomagające procesy kradzieży. „Stopy zwrotu” dla krajowych i zagranicznych „inwestorów” stają się atrakcyjne. Rodzimy rynek oryginalnego złośliwego oprogramowania zaczął się rozwijać, choć jest jeszcze niewielki.

CERT Polska działa przy Naukowej i Akademickiej Sieci Komputerowej (NASK), będącej instytutem naukowym, prowadzącym m.in. krajowy rejestr domen.pl i świadczącym usługi teleinformatyczne. CERT jest zespołem, który wykrywa, analizuje i reaguje na ataki. Powstał w 1996 roku. Oprócz walki z cyberprzestępcami oraz wielu innych działań adresowanych do specjalistów, co roku publikuje raport na temat bezpieczeństwa w polskim Internecie.

Z raportu za ubiegły rok wynika, że phishing jest wciąż najbardziej popularną metodą ataku i dotyczy on głównie klientów banków. Jego celem jest wyłudzanie danych do logowania bądź też kierowanie klienta bankowości internetowej na „podstawioną” stronę. Możliwa jest „podmiana” numeru rachunku w chwili zatwierdzania przelewu. CERT odnotowuje nową odmianę ataków, których celem jest pozyskanie kodów jednorazowych wysyłanych przez bank klientom do autoryzacji transakcji.

W łącznej liczbie wszystkich odnotowanych incydentów udział ataków phishingowych wzrósł z 29,9 proc. w 2014 r. do 34 proc. w 2015 roku. Takich sporych kampanii w ciągu roku było kilka. Był to phishing dowodzony z polskich serwerów (poszkodowani byli za granicą) lub z serwerów zagranicznych. Wtedy ofiarami były polskie instytucje. CERT dostał w zeszłym roku ponad 881 tys. zgłoszeń o phishingu.

Phishing zaczyna się od zainstalowania złośliwego oprogramowania w komputerze. Do instalacji dochodzi najczęściej wtedy, gdy ofiara otwiera załącznik do maila. Przestępcy nie podsyłają nam już mało wiarygodnych załączników. Starają się uprawdopodobniać kontekst. Która księgowa nie otworzy przysłanej do firmy rzekomej faktury albo fałszywego monitu o zapłatę? Okazuje się, że złośliwe oprogramowanie rozsyłane przez znaną „Grupę Pocztową” w mailach z rzekomymi zawiadomieniami m.in. Poczty Polskiej zainstalowało 40 proc. osób, które takie przesyłki dostały.

Zainiektowane trojany bankowe atakują, gdy wchodzimy na stronę internetową banku. CERT stwierdza w raporcie, że to największe zagrożenie dla przeciętnego obywatela. W wyniku ataków trojanów niejednokrotnie dochodziło do kradzieży pieniędzy, przeciętnie kilkudziesięciu tysięcy złotych. Zdarzało się, że przestępcy po wyczyszczeniu konta zaciągali jeszcze kredyt na rachunek swojej ofiary.

Do nowych, interesujących technik należą phishingowe ataki na smatfony z Androidem, polegające na „przesłanianiu” aplikacji bankowej, inną, podszywająca się pod nią. Użytkownik myśli, że korzysta z aplikacji banku, a tymczasem używa podstawionej przez przestępców.

Rozpowszechnia się ransomware, czyli rodzaj ataku polegający na szyfrowaniu dysków użytkownika komputera, także korporacji czy banku, dla okupu. Może się zdarzyć, że serwer www po prostu wysiada. W przypadku indywidualnej ofiary standardowo okup wynosi blisko 1,5 bitcoina, czyli jak na obecny kurs ponad 3 tys. zł. Dla banków – nie ma górnego pułapu.

Są też kreatywne ataki hybrydowe, polegające na wykradaniu pieniędzy, danych i szantażu firmy. Sławę w zeszłym zyskał Polsilver, który długo i przez nikogo nie zauważony buszował na serwerach Plus Banku, wykradł z rachunków klientów – według różnych źródeł – od miliona do kilku milionów złotych. Zaczął szantażować bank tym, że ujawni dane klientów, a na dowód, że ma czym, opublikował w sieci wyciągi z rachunku prezesa Polsatu Tobiasa Solorza.

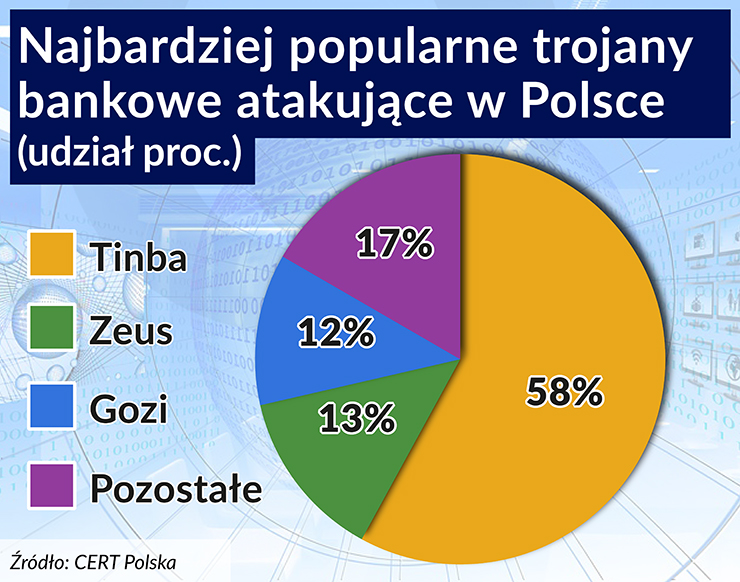

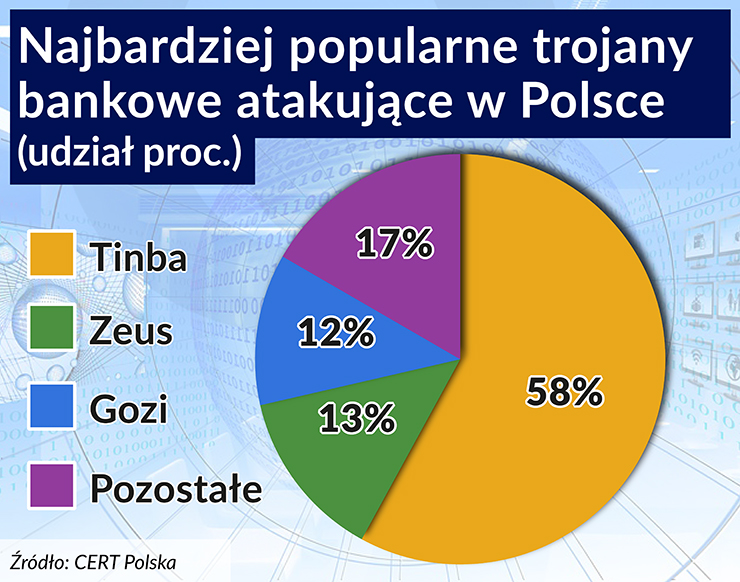

Przestępcy są coraz lepsi w maskowaniu bonetów. Bonety to sieci komputerów (botów) służących do prowadzenia ataków na dyspozycję serwera zarządzanego przez nich. Właściciele botów nie są świadomi, do czego są wykorzystywane. Z badań wynika, że w Polsce jest ok. 150 tys. botów pogrupowanych w przynajmniej 10 dużych sieci, z których największa nazywa się „tinba”, od trojana, którego rozsyła.

Szczęśliwie sukcesy zaczęła odnosić policja. Złapała Polsilvera w październiku zeszłego roku, następnie słynnego Kybera i kilku innych członków grupy związanych z forum ToRepublic, którzy okradali m.in. samorządy. W tym roku złapała partnera Polsilvera – Pocketa. W kwietniu rozbiła międzynarodową grupę przestępczą, kierowaną z Polski, zajmującą się okradaniem kont bankowych. Według informacji policji, ich łupem padło 94 mln zł, podejrzanych jest 50 osób, a wkrótce 300 kolejnych ma usłyszeć zarzuty.

Jak dotąd w początkującej fazie są w Polsce ataki DDoS, polegające na masowym wysyłaniu zapytań do serwera, żeby go sparaliżować. Jest duże prawdopodobieństwo, że uziemienie LOT-u w czerwcu 2015 roku odbyło się właśnie w taki sposób. Nie doszło dotąd do bardzo popularnych np. w USA ataków na terminale płatnicze i sklepowe. Nie ma też wycieków danych na masową skalę. Ale to tylko kwestia czasu – uważa CERT.

Pełny raport dostępny jest tutaj.