Cyfryzacja zwiększa skalę oszustw na rynku finansowym

Kategoria: Analizy

W rozporządzeniu wydanym nieco ponad miesiąc temu prezydent USA Barack Obama stwierdził, że cyberprzestępczość i cyberterroryzm „stanowią niezwykłe i nadzwyczajne zagrożenie dla bezpieczeństwa narodowego, polityki zagranicznej i gospodarki Stanów Zjednoczonych”. W związku z tym nakazał całkowite zamrożenie majątków osób rezydujących w USA, które byłyby w jakikolwiek sposób podejrzewane o relacje z cyberprzestępcami.

Skalę zagrożeń obrazują nie tylko drastyczne posunięcia władz publicznych w wielu krajach. Są one odpowiedzią na dwa fakty. Przestępcy kradnący pieniądze poprzez ataki w sieci zmienili swój „model biznesowy”. Oprócz tego, że same ataki i sposoby kradzieży są coraz bardziej wyrafinowane, towarzyszy im umiejętność wykorzystania „efektu skali”, możliwego dzięki powszechnemu dostępowi do globalnej sieci. Przede wszystkim – dostępowi do samych ofiar.

Drugi fakt jest taki, że kradzież pieniędzy z instytucji finansowych może napełniać kieszenie gangsterów, ale może być doskonałym sposobem na finansowanie terroryzmu. I tego fizycznego, jak niedawne morderstwo członków redakcji „Charlie Hebdo” i cyberterroryzmu. Niewykluczone w końcu, że nowoczesna mafia, „Mafia 2.0” i terroryści nowej generacji będą się „homogenizować” i wzajemnie wspomagać.

Zacznijmy od wykorzystania kradzieży nawet najprostszych baz danych osobowych do celów politycznych. Wyobraźmy sobie, że Rosja zaproponowała w przeszłości ukraińskim instytucjom publicznym lub prywatnym miejsca na swoich serwerach – podaje przykład Wojciech Cellary, profesor z Uniwersytetu Ekonomicznego w Poznaniu. Gdy wybucha wojna władze rosyjskie mają mnóstwo danych i mogą je wykorzystać, by mieć wpływ na polityków lub zwykłych obywateli. Służby rosyjskie mogą na przykład bez problemu dotrzeć do rodziny walczącego na froncie żołnierza – grozić, szantażować, zmiękczać, przekupywać.

– Umowy o poufności są w takiej sytuacji śmiechu warte – mówił Wojciech Cellary na majowym Forum Bezpieczeństwa Bankowego, zorganizowanym przez Związek Banków Polskich.

To hipotetyczny przykład przejęcia i wykorzystania baz danych w celach politycznych przez wrogie państwo. Rosja zresztą ma złą prasę pod tym względem. Przypomnijmy cyberatak na Estonię sprzed dokładnie ośmiu lat, w wyniku którego zostały zablokowane serwery i strony internetowe parlamentu, instytucji rządowych i banków. To najbardziej znane i szeroko opisywane wydarzenie. Potem były kolejne.

– Ostatnie piętnaście ataków, które obserwowaliśmy na Litwie, Łotwie i Estonii to ataki na infrastrukturę teleinformatyczną i bankowość – mówił podczas debaty Stowarzyszenia Euro-Atlantyckiego Grzegorz Cieślak z Centrum Badań nad Terroryzmem Collegium Civitas.

Domniemanymi sprawcami zeszłorocznego ataku na największy amerykański bank JP Morgan, w wyniku którego ukradziono dane 76 mln osób, są również hakerzy podejrzewani o działanie na zlecenie rosyjskich służb specjalnych. Dowodów na to nie ma, ale nie wykluczone, że właśnie brak dowodów jest tu przejawem nowej jakości współczesnej wojny hybrydowej. Polega ona na tym, że na zlecenie służb państwowych, ugrupowania terrorystycznego lub organizacji przestępczej działa „pełnomocnik”, niemający z mocodawcami żadnych formalnych związków.

Tymczasem Zachód stoi wobec nowego zagrożenia, jakim jest ISIL (tzw. państwo islamskie). Na razie ISIL nie dysponuje wystarczającym know-how informatycznym i technologicznym, żeby prowadzić wojnę ze swojego terytorium. Ale od czego jest sieć?

Relacje mediów są pełne opisów tragedii, do jakich dochodzi na Morzu Śródziemnym w wyniku katastrof statków przepełnionych uchodźcami z Afryki Północnej. Jaka jest skala zjawiska? W ubiegłym roku do Europy przybyło 280 tys. nielegalnych emigrantów, co oznacza wzrost o 180 proc. licząc rok do roku. Z tego 170 tys. ludzi przedostało się z Libii do Włoch. Już teraz z masowego exodusu korzystają grupy przestępcze – informuje Krzysztof Izak z Agencji Bezpieczeństwa Wewnętrznego.

Tymczasem ISIL walczy o to, żeby zapanować nad kanałami przerzutowymi. Dlaczego? Wśród zdesperowanych uchodźców można umieścić świetnie wyszkolonych terrorystów. Po zdobyciu Mosulu w Iraku w ręce ISIL wpadły tysiące niewypełnionych dokumentów tożsamości i wysokiej klasy maszyny z tamtejszej drukarni. Choć Polska wydaje się daleko od przerzutowych szlaków, we wrześniu zeszłego roku Straż Graniczna zatrzymała grupę nielegalnych emigrantów z Syrii. W Atenach polski paszport można kupić za 4-5 tys. euro.

Każdemu, kto pamięta „Ojca Chrzestnego” lub „Wściekłe Psy”, wydaje się, że wie, jak wygląda struktura i działa mafia lub zorganizowana grupa przestępcza. To już historia – dowodzi Wojciech Kurowski, autor pierwszej w Polsce książki o modelach biznesowych organizacji przestępczych „Jak organizacje przestępcze kreują wartość w gospodarcze cyfrowej, czyli Mafia 2.0”. Dawne mafie były organizacjami typu wojskowego, miały swego dowódcę, sztab i wykonawców zadań na różnych szczeblach hierarchii.

– Schemat organizacji przestępczej typu wojskowego odszedł do przeszłości. Struktury zmieniły się na sieciowe – mówił Wojciech Kurowski podczas Forum.

Mafia 2.0 składa się z bardzo małych grup, ale globalnie połączonych, także z legalnym biznesem. Legalnie działająca firma informatyczna może dostać zlecenie napisania programu. Potem program może być użyty do celów przestępczych. Zleceniobiorcy mogą być nawet zupełnie nieświadomi, do czego służą ich usługi. W ten sposób Mafia 2.0 wykorzystuje zasoby istniejące poza samą organizacją, elastycznie dobierając kooperantów i komponenty.

Małe struktury specjalizują się w wybranych działaniach, są dostawcami kolejnych niewielkich elementów. Kooperują ze sobą i handlują – w sieci każdy może kupić już program do złamania hasła albo ogólnodostępny kod do tworzenia malwarów. Wymieniają się kodami źródłowymi i botnetami, czyli grupami zarażonych komputerów, służących do przetwarzania informacji lub też do – cyberataku. Kolejne grupy scalają elementy. Jakie są efekty takiej kooperacji?

W lutym producent oprogramowania Kaspersky Lab ujawnił, że w wyniku ataku na około 100 instytucji finansowych w 30 krajach łupem przestępców padł miliard dolarów. Atak rozpoczął się pod koniec 2013 roku od zainfekowania komputerów, a efektywnie przeprowadzony został w cztery miesiące później. Grupa przestępcza nazwana Carbanak łączyła sieć działającą w Rosji, na Ukrainie, kilku krajach Europy i w Chinach.

To był początek nowej ery. Całkowicie nowy rodzaj cyberataku. Nie są one wymierzone ani w konkretnego klienta ani w żaden konkretny bank. Złośliwe oprogramowanie, czyli malwary instalowane są na komputerach przypadkowych osób – trafiają tam, gdzie jest to stosunkowo łatwe, potem przez pewien czas drzemią. W pewnym momencie powodują podmianę danych w schowku, w pamięci lub w buforze klawiatury. Atakowanych jest wiele banków równocześnie, często także w różnych krajach.

– Od 2013 roku zaczęła się era ataków uniwersalnych – mówił na Forum Przemysław Skowron, niezależny ekspert w zakresie bezpieczeństwa IT w bankowości.

Kto przestępcom ułatwia atak? Same ofiary. Złośliwe oprogramowanie, które zamiast na stronę banku kieruje na stronę podstawioną przez hakerów albo zmienia numer rachunku, na który przelewamy pieniądze, instalujemy otwierając załącznik w mailu.

– Na 16 wysłanych maili można mieć pewność, że jedna osoba załącznik otworzy – mówił Bartłomiej Wodziński z Dimension Data Polska.

Są też inne sposoby. W Australii hakerzy wywiesili plakaty informujące o mającym się odbyć atrakcyjnym koncercie. Żeby wylosować darmowe bilety trzeba było zeskanować smartfonem kod QR z plakatu. W kodzie był wirus przechwytujący potem kody służące do podwójnej weryfikacji operacji na rachunku. Dimension Data wykryła do tej pory dwie zainfekowane publicznie dostępne, darmowe ładowarki smartfonów.

W jednym z banków Dimension Data przeprowadziła test – w różnych miejscach, w korytarzach, na parapetach, podrzucono 10 pendrive’ów z plikiem, który dawał testerom sygnał, gdy ktoś próbował go otworzyć. Naliczono 86 wejść. Gdyby był tam malware, tyle komputerów zostałoby już zainfekowanych.

Infografika DG

Jakie jest zagrożenie cyberprzestępczością w Polsce? Polskie instytucje, w tym finansowe, nie leżą na głównych szlakach ataków. Kaspersky Lab szacuje, że jest ich u nas 5-20 razy mniej niż np. w Niemczech, gdzie liczba ataków jest największa w Europie. Potwierdzają to polscy eksperci.

– Środowiska zainteresowane kradzieżami nie były dotąd szczególnie zainteresowane Polską – mówił podczas forum Tomasz Chlebowski, prezes ComCERT.

Poza tym – jak wynika z raportu Kaspersky Lab – nieco ponad połowa ataków w 2014 roku była skierowana na 13 największych instytucji finansowych świata. Takie banki jak JP Morgan czy Bank of America będą miały największe problemy i poniosą największe wydatki.

– Obszar (cyberbezpieczeństwa) to jedyne miejsce w firmie, która nie ma ograniczeń budżetowych – powiedział w tym roku agencji Bloomberg Brian Moynihan, prezes Bank of America, dodając, że instytucja wyda na te cele w tym roku ponad 400 mln dolarów.

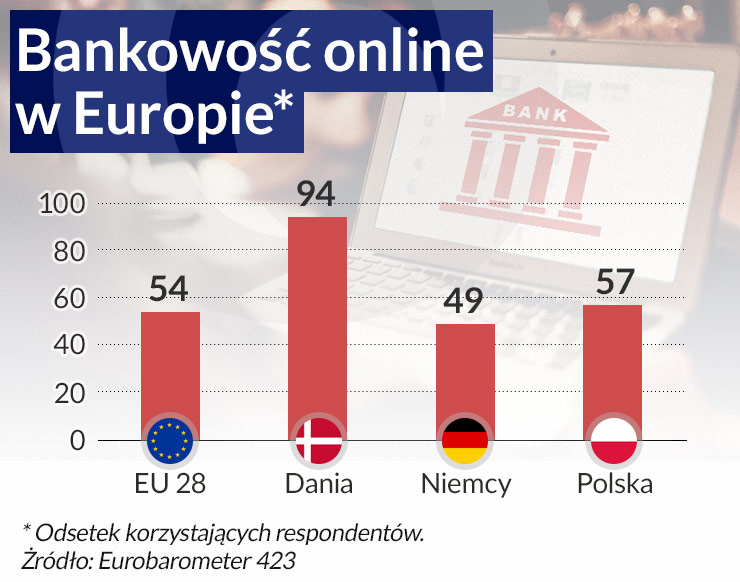

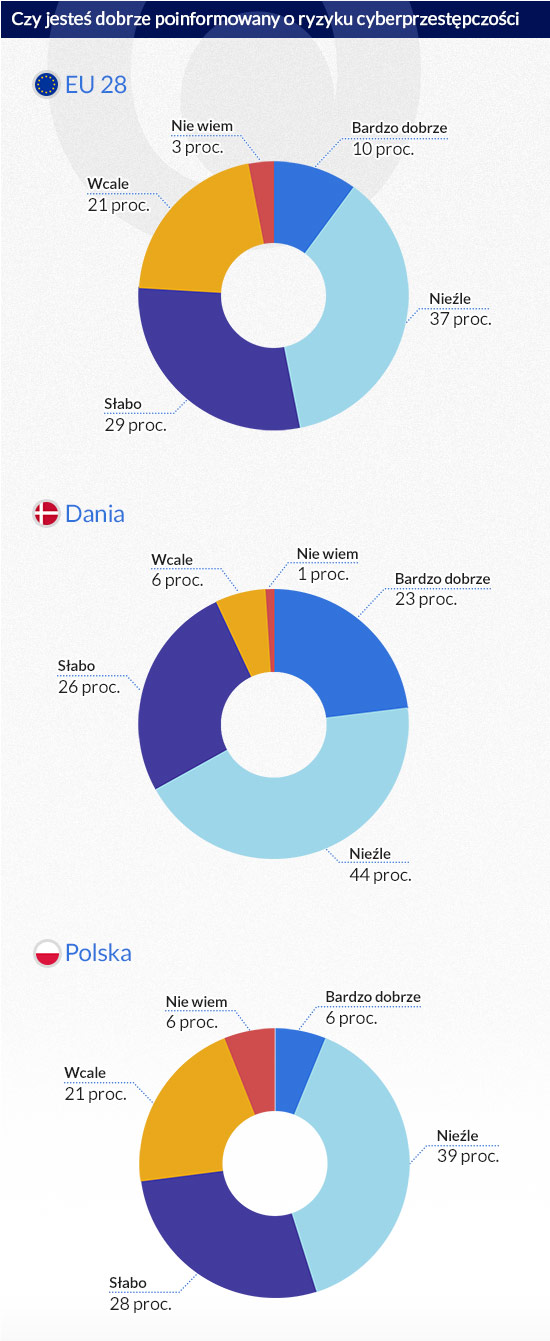

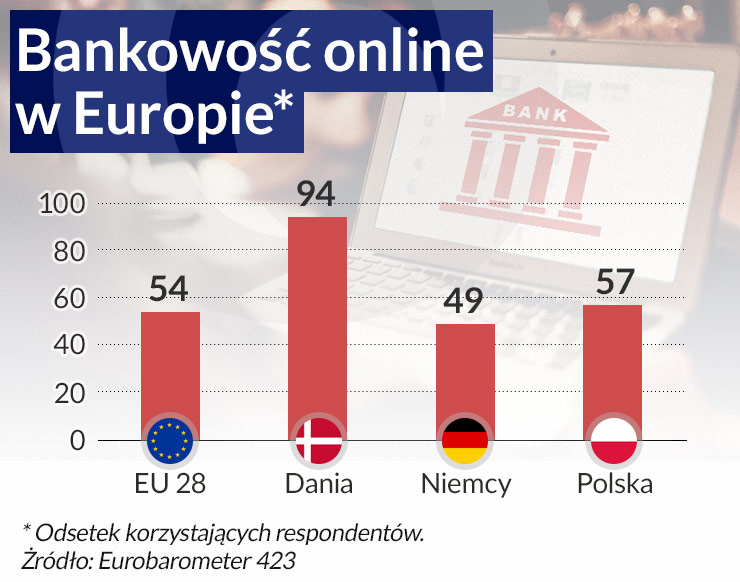

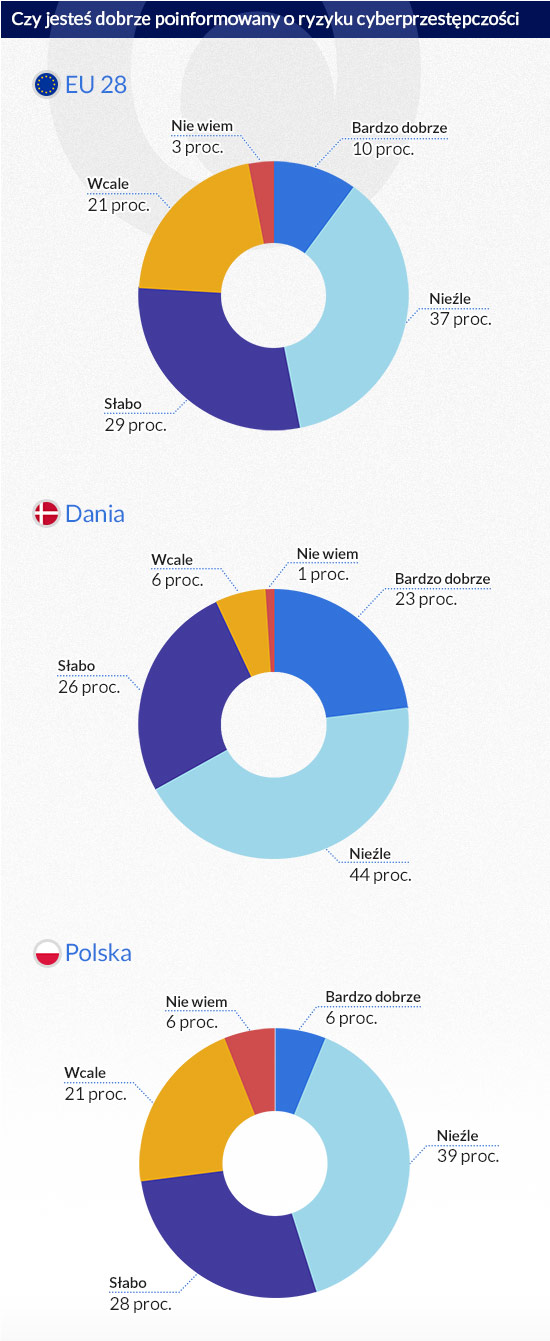

W Polsce największym zagrożeniem jest to, że jesteśmy wyjątkowo ufni. Według opublikowanych w lutym badań Eurobarometr na temat cyberbezpieczeństwa swą wiedzę o zagrożeniach cyberprzestępczością jako bardzo dobrą ocenia 6 proc. użytkowników internetu, a w Danii, gdzie jest ona najwyższa w Unii – 23 proc.

– Potencjał do kradzieży środków jest spory. Gdybym był przestępcą, myślałbym – może wato przerzucić siły do Polski, bo skoro w miejscach, gdzie ludzie są bardziej świadomi, kradnę sporo, to może w społeczeństwie mniej świadomym jeszcze lepiej mi się uda – mówił na Forum Przemysław Skowron.

Zasady bezpieczeństwa, jakie mają wprowadzić i stosować banki, spisała Komisja Nadzoru Finansowego w Rekomendacji D, która obowiązuje od początku tego roku. Banki w ubiegłym roku przeprowadziły audyt bezpieczeństwa swoich systemów teleinformatycznych. Wypadł on dość pomyślnie.

„Aktualnie jesteśmy na etapie zbierania wyników audytów bankowych i rozpoczęły się już inspekcje, w drodze których weryfikujemy zgodność praktyk z zapisami Rekomendacji. Jak na razie wszystko przebiega bez większych problemów” – odpisał w mailu na pytanie Obserwatora Finansowego Maciej Krzysztoszek z biura prasowego KNF.

Sytuacja mogłaby wyglądać na opanowaną, gdyby nie to, co drzemie w naszych komputerach. Zarówno tych korporacyjnych, jak domowych, dodając do tego coraz częściej używane do przeprowadzania transakcji smartfony. Często od infekcji komputera do kradzieży pieniędzy mija kilka miesięcy. Od ataku do jego wykrycia kolejnych 7-8.

– Z moich wyliczeń wynika, że do ukradzenia jest kwota powyżej miliarda złotych. To byłaby strata, jaką sektor mógłby ponieść. To kwota, którą posiadają klienci mający zarażone komputery lub telefony – mówi Przemysław Skowron.

Według danych prokuratury, w ubiegłym roku skradziono z różnych banków ok. 35 mln zł. Są to jednak tylko kwoty, które banki same zgłosiły, a ponadto miały wystarczającą dokumentację, żeby była podstawą do wszczęcia śledztwa. Ile nie zgłosiły albo nie umiały udokumentować? Eksperci mówią, że może to być dwa albo trzy razy więcej.

– Jestem przekonany, ze w prokuraturze nie ma wszystkich informacji – mówi Przemysław Skowron.

Rekomendacja D, a także rosnąca świadomość zagrożeń, również tych związanych z technologiami mobilnymi, spotęgowana jeszcze zeszłorocznymi atakami, zmobilizowały także polskie banki do przyjrzenia się uważniej wydatkom na bezpieczeństwo. Według raportu PWC amerykańskie instytucje finansowe wydały w 2014 roku 2,5 tys. dolarów na pracownika. Ile polskie – nie wiemy.

– Banki, które się wcześniej przygotują, powinny być w stanie wprowadzić wymogi przy stabilnym poziomie kosztów, natomiast gdy to się robi z dnia na dzień, koszty są kolosalne – mówi Obserwatorowi Finansowemu wiceprezes mBanku Joerg Hessenmueller.

– Służby odpowiedzialne za bezpieczeństwo w bankach w krajach zaawansowanych są pół kroku za przestępcami. Mam wrażenie, ze w Polsce są trzy kroki za nimi – uważa Tomasz Chlebowski.

W porównaniu do największej plagi naszych banków – standardowych wyłudzeń kredytów, sięgających miliarda złotych rocznie – na razie straty spowodowane atakami z sieci są niewielkie. Za to potencjał wzrostowy jest bardzo wysoki.